LTOで実現するランサムウェア対策-バックアップのオフライン化-

> 一覧へ戻る

LTOで実現するランサムウェア対策-バックアップのオフライン化-

2025.11.10 公開

国内でもランサムウェア被害が相次ぎ、事業継続に直結するシステム障害が大きなニュースとなっています。

自社は大丈夫なのか、まず何から手をつければよいのか─。

本記事では、主な感染経路と有効な対策を整理したうえで、バックアップを物理的に守るオフライン化(エアギャップ)の考え方、そしてその実現手段として再注目されるLTOテープの活用法を解説します。

自社は大丈夫なのか、まず何から手をつければよいのか─。

本記事では、主な感染経路と有効な対策を整理したうえで、バックアップを物理的に守るオフライン化(エアギャップ)の考え方、そしてその実現手段として再注目されるLTOテープの活用法を解説します。

INDEX

1.なぜ今、日本が狙われるのか2.オフラインバックアップとは?

3.LTOテープが持つ“究極のオフライン性”

4.LTOを活用したエアギャップ運用の基本

5.最適解はLTOと他方式のハイブリッド運用

6.まとめ

1.なぜ今、日本が狙われるのか

~ランサムウェアの脅威とバックアップの危機~

そもそもランサムウェアって?

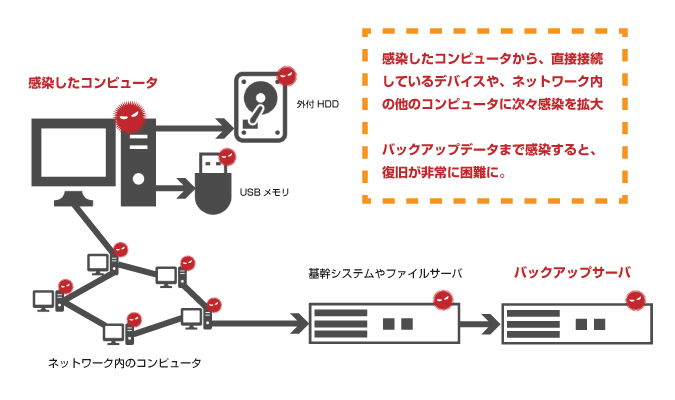

ランサムウェアとは、感染したコンピュータのファイルを全て暗号化し使用できなくした上で、ファイルや重要データを人質に身代金を要求してくるマルウェアで、コンピュータウイルスの一種です。

感染したコンピュータだけにとどまらず、物理的に接続された記録媒体やネットワークで繋がっている他のコンピュータへ次々と感染させてしまうため、被害が甚大になりやすいという特徴を持っています。

そして最近のランサムウェア攻撃は、“暗号化して金銭要求”をするだけでは終わりません。

従来のようなばら撒き型フィッシングから、特定の企業を狙う標的型の攻撃が増えています。

そしてファイルの暗号化だけでなく、機密ファイルを盗み出したうえで公開をほのめかす二重恐喝。この手口は以前から確認されていました。

最近はさらにDDoS(サービス/業務妨害攻撃)で追い打ちをかける三重恐喝まで一般化し、被害企業が“支払わざるを得ない状況”になるまで執拗に攻撃・脅迫してきます。

日本が立て続けに被害に遭う背景

その背景には二つの側面があります。

一つは、攻撃側の進化。もう一つは日本企業側のセキュリティの甘さにあると言われています。

細かく見ていきましょう。

【攻撃側の進化】

・組織化と攻撃ツールの進化:攻撃者グループは「RaaS(Ransomware-as-a-Service)」といったビジネスモデルで活動しており、サイバー犯罪者(開発者/オペレーター)が攻撃ツールやインフラを他の犯罪者(実行犯)にサービスとして提供することで組織を拡大しています。また、提供される攻撃ツールも日々進化しており、DDoS攻撃ツールの存在などは割と最近耳にするようになりました。

・日本語の壁を突破:日本語は複雑で難しい言語のため、従来のフィッシングメールの文章はどこか不自然で怪しさ満点でした。しかし、生成AIの発展により自然な日本語でフィッシングメールを作成できるようになりました。そして今、日本の企業・従業員を狙うようになってきています。

【日本企業のセキュリティの甘さ】

・意識の低さ:以前から日本は海外に比べてセキュリティ対策に関する成熟度が低いと指摘されています。経営者層のセキュリティに対する認識の甘さ、従業員へのセキュリティ教育が不十分など、攻撃者にとっては"隙"だらけとも言える状況の企業も少なくありません。

また、セキュリティ対策の比較的脆弱な取引先企業を踏み台にして本命の企業へ侵入を試みる“サプライチェーン攻撃“も近年増えていることから、チェーン全体でのセキュリティ確保が求められます。

・投資の遅れ・資金不足:上記の認識の甘さからセキュリティ対策に十分な予算が回されないといったケースや、対策の重要性はわかっていても資金不足により予算が回せないケースも問題になっています。

復旧に時間がかかる背景

ランサムウェア被害に遭った企業が、復旧の目途が立たず長期間生産・出荷が滞る事態に陥ることがあります。

復旧に時間がかかる理由は、攻撃の巧妙化、バックアップデータの損失、システムの広範囲にわたる影響などいくつかの理由がありますが、 複雑な復旧プロセスにより、膨大な労力と時間を要するためです。

中でも事態が深刻化しやすいのが、バックアップデータを暗号化され使用できなくなるケースです。

攻撃者は、被害企業がバックアップからシステムを復元するのを防ぐために最初にバックアップを攻撃します。 システムに侵入後、社内の"鍵束(システム権限)"を奪い、深層部まで侵入、バックアップデータを破壊したり暗号化したりします。

バックアップが使えないとなると復旧に膨大な時間がかかるのは明白と言えるでしょう。

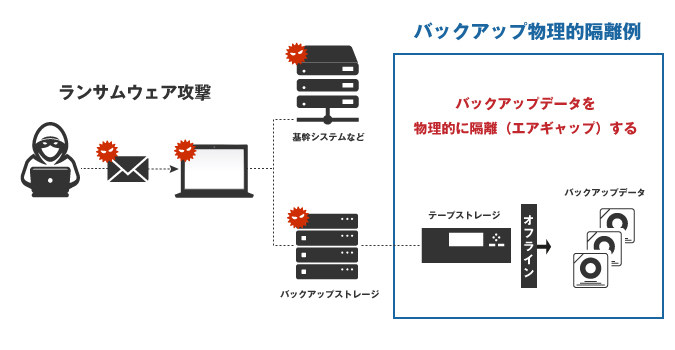

ここで重要なポイントは"ネットワークで繋がった場所"にあるものは、原理的に攻撃の射程内であることを理解し、対策すること。

これを前提に、バックアップを隔離(エアギャップ)状態で管理できる設計にすることが大切です。

2.オフラインバックアップとは?

~エアギャップの考え方~

ネットワークと物理的に隔離して重要なデータを保管する手法を「エアギャップ」といいますが、 ランサムウェア対策において、バックアップデータをオフライン化しエアギャップで守ることは非常に有効といえます。

同じネットワーク内にバックアップが存在していたら当然攻撃の射程内で、これが一番無防備で危険な状態です。

例えばソフトウェアや設定によって通信を制限し論理的な(仮想的な)障壁を設ける方法、これを論理的隔離といいます。

論理的隔離は物理的な作業が不要なため運用の手間が省けるメリットがありますが、 反面、攻撃者から最高レベルの管理者権限を奪われたら突破される可能性があります。

一方、リスクを極限まで下げる防御策が、物理的隔離つまりエアギャップです。

バックアップデータをネットワークから切り離しオフライン状態で管理することで、 万が一ランサムウェア被害に遭ってもバックアップはクリーンな状態で保持されるので、速やかに復旧に取り掛かることが可能です。

被害規模にもよりますが、実際にバックアップを物理的隔離で管理していた組織ではランサムウェア被害から数日で復旧した例があります。

3.LTOテープが持つ“究極のオフライン性”

LTOが持つオフライン性能は、他の追随を許さない大きな強みを持っています。

現在、多くの企業や組織ではデジタルデータのバックアップにHDDやSSD、クラウドストレージを用いていますが、 いずれもネットワーク接続が前提となっており、サイバー攻撃から完全に逃れることはできません。

一方でLTO(Linear Tape-Open)テープは、ネットワークから物理的に切り離すエアギャップを実現できるバックアップメディアであり、 万が一システムがランサムウェアに感染した場合でも、ネットワーク経由でアクセスされる危険性はまずありません。

このLTOが持つオフライン性能が、万が一全ての壁を突破されてしまった際の"最後の砦"として機能します。

更に、WORM(Write Once, Read Many)機能のあるテープを用いれば、バックアップ後のデータ改ざんや削除も不可能となり、証拠保全や法的な要件にも適合します。

LTOは大容量化が進んでおり、テープ1巻あたり最新のLTO-10で30TB(非圧縮)/75TB(2.5:1圧縮)を誇ります。

更に2026年にはLTO-10用の40TB(非圧縮)/100TB(2.5:1圧縮)データカートリッジが発売予定。(※)

コストパフォーマンスに優れ、データの長期保存・災害対策としても信頼性が高く、HDDよりも経年劣化に強い特性を持っているのも強みです。

ハイブリッドなデータ管理が求められる現代において、LTOテープは“本当に守りたい情報”を守る最後の選択肢となり得るポテンシャルを持っています。

※関連記事:「LTOプログラムがLTO-10 40TB 仕様を発表 AI時代の超高密度アーカイブ」

4.LTOを活用したエアギャップ運用の基本

LTO(Linear Tape-Open)とは、データ保存用の磁気テープ技術です。

大容量・低コストが特徴で、大量データの長期保管に向いています。

テープメディアはドライブから取り出してオフラインで管理ができるので、ネットワークから物理的に切り離しエアギャップを実現できます。 また、小型で軽量なテープメディアは可搬性に優れオフサイト保管にも向いているので、災害対策も可能です。 複数のテープメディアを使用することで、バックアップの世代管理も行えます。

LTOは、シングルドライブから、カートリッジを複数本格納できるオートローダー、複数のドライブと複数のカートリッジを格納でき拡張も可能なライブラリがあります。 小規模システムから大規模なシステムまで、環境に応じて運用方法を選択することができます。

下図は、一番シンプルなシングルドライブでの運用例です。

大容量・低コストが特徴で、大量データの長期保管に向いています。

テープメディアはドライブから取り出してオフラインで管理ができるので、ネットワークから物理的に切り離しエアギャップを実現できます。 また、小型で軽量なテープメディアは可搬性に優れオフサイト保管にも向いているので、災害対策も可能です。 複数のテープメディアを使用することで、バックアップの世代管理も行えます。

LTOは、シングルドライブから、カートリッジを複数本格納できるオートローダー、複数のドライブと複数のカートリッジを格納でき拡張も可能なライブラリがあります。 小規模システムから大規模なシステムまで、環境に応じて運用方法を選択することができます。

下図は、一番シンプルなシングルドライブでの運用例です。

5.最適解はLTOと他方式のハイブリッド運用

システムや重要データのバックアップは、あらゆる事態を想定し対策を行うことが重要です。

バックアップデータはいくつ持つか?どこに保管するか?……これをルール化したものを「3-2-1ルール」と言います。

例えばLTOはエアギャップを実現し、ランサムウェア対策においては非常に優れたバックアップ方法です。

一方で、物理的な障害、被災などには対応できない場合があります。

このように、バックアップ運用を一つの方法に頼り切ってしまうと、想定外のリスクをカバーできません。

「3-2-1ルール」とは、あらゆるデータ消失シナリオに対応するため「バックアップの冗長性」を重視したバックアップ方式です。

ルールは以下の通り。

これは、プライマリデータを含めて3つという意味なので、バックアップとしてのコピーを2つ以上作成しましょうという解釈です。 複数のバックアップを作成しておくことで、災害や人的ミスによる完全なデータ消失リスクが劇的に低減します。

複数のバックアップを同じ媒体で管理していた場合、劣化による破損など共通する故障原因を抱えることになり、同時にデータを消失する危険性があります。 バックアップデータは、特性の異なる2種類以上の媒体に保管することで同時に失うリスクを低減します。

3つのデータのうち、1つは物理的に離れた遠隔地(オフサイト)に保管することが推奨されています。 バックアップデータを格納した媒体を、プライマリデータと同じ場所に保管していた場合、災害などで同時に破損する危険性があるからです。

クラウドサービスを利用して別のデータセンターに保管するのも有効な手段です。

関連記事:「災害・ランサムウェア対策 バックアップにおける「3-2-1ルール」とは」

バックアップデータはいくつ持つか?どこに保管するか?……これをルール化したものを「3-2-1ルール」と言います。

例えばLTOはエアギャップを実現し、ランサムウェア対策においては非常に優れたバックアップ方法です。

一方で、物理的な障害、被災などには対応できない場合があります。

このように、バックアップ運用を一つの方法に頼り切ってしまうと、想定外のリスクをカバーできません。

「3-2-1ルール」とは、あらゆるデータ消失シナリオに対応するため「バックアップの冗長性」を重視したバックアップ方式です。

ルールは以下の通り。

① データは少なくとも「3つ」持つ

これは、プライマリデータを含めて3つという意味なので、バックアップとしてのコピーを2つ以上作成しましょうという解釈です。 複数のバックアップを作成しておくことで、災害や人的ミスによる完全なデータ消失リスクが劇的に低減します。

② コピーを「2つ」の異なる媒体に保存する

複数のバックアップを同じ媒体で管理していた場合、劣化による破損など共通する故障原因を抱えることになり、同時にデータを消失する危険性があります。 バックアップデータは、特性の異なる2種類以上の媒体に保管することで同時に失うリスクを低減します。

③ 「1つ」のバックアップをオフサイトに保管する

3つのデータのうち、1つは物理的に離れた遠隔地(オフサイト)に保管することが推奨されています。 バックアップデータを格納した媒体を、プライマリデータと同じ場所に保管していた場合、災害などで同時に破損する危険性があるからです。

クラウドサービスを利用して別のデータセンターに保管するのも有効な手段です。

関連記事:「災害・ランサムウェア対策 バックアップにおける「3-2-1ルール」とは」

6.まとめ

以上、ランサムウェア対策を意識したバックアップのあり方を紹介しました。

前述の通り、ランサムウェアを使ったサイバー攻撃は、まずネットワーク上のバックアップデータの破壊・乗っ取りを試みます。

特定の企業や組織を狙った標的型サイバー攻撃から完全に逃れることは、現状では非常に難しいと言われています。

万が一の際、最後の砦となるバックアップデータを死守することが、被害を最小限にとどめる重要ポイントです。

前述の通り、ランサムウェアを使ったサイバー攻撃は、まずネットワーク上のバックアップデータの破壊・乗っ取りを試みます。

特定の企業や組織を狙った標的型サイバー攻撃から完全に逃れることは、現状では非常に難しいと言われています。

万が一の際、最後の砦となるバックアップデータを死守することが、被害を最小限にとどめる重要ポイントです。

お問い合わせ

製品に関するご質問・導入のご相談・お見積依頼等、お気軽にお問い合わせください。

LTO関連記事

|